Корпоративная ИИ-инфраструктура за полтора года прошла путь от единичных экспериментов до сотен автономных компонентов. MCP (Model Context Protocol) появился в ноябре 2024 года как способ подключать языковые модели к внешним данным и API. В апреле 2025-го к нему добавился A2A (Agent-to-Agent) Protocol — стандарт прямого взаимодействия между агентами без участия человека. Следом распространились Agent Skills — готовые навыки, встраиваемые в агентные системы через инструменты вроде ИИ-ассистентов для разработчиков.

Проблема оказалась системной: команды добавляют серверы и агентов по мере необходимости, без централизованного учёта. Службы безопасности теряют картину того, какие инструменты работают, кто ими пользуется и есть ли среди них уязвимые или вредоносные. Ручная проверка каждого нового компонента добавляет несколько недель к циклу развёртывания — при нынешней скорости роста это превращается в постоянно увеличивающийся бэклог. Параллельно возникает регуляторный риск: SOX и GDPR требуют аудиторских следов, которых для автономных агентов попросту не существует.

| Анализатор | Метод | Что обнаруживает |

|---|---|---|

| YARA Analyzer | Поиск по шаблонам | SQL-инъекции, command injection, захардкоженные учётные данные |

| LLM Analyzer | Семантический анализ через Amazon Bedrock | Сложные и нетипичные угрозы в логике инструментов и поведении агентов |

| MCP Scanner (Cisco) | Анализ описаний инструментов и схем | Уязвимости и вредоносные паттерны в MCP-серверах |

| A2A Scanner (Cisco) | Анализ метаданных агентных карточек | Подмена идентичности, prompt injection, SSRF, нарушения спецификации A2A |

| Skills Scanner (Cisco) | Анализ Agent Skills | Prompt injection, утечка данных, вредоносный код |

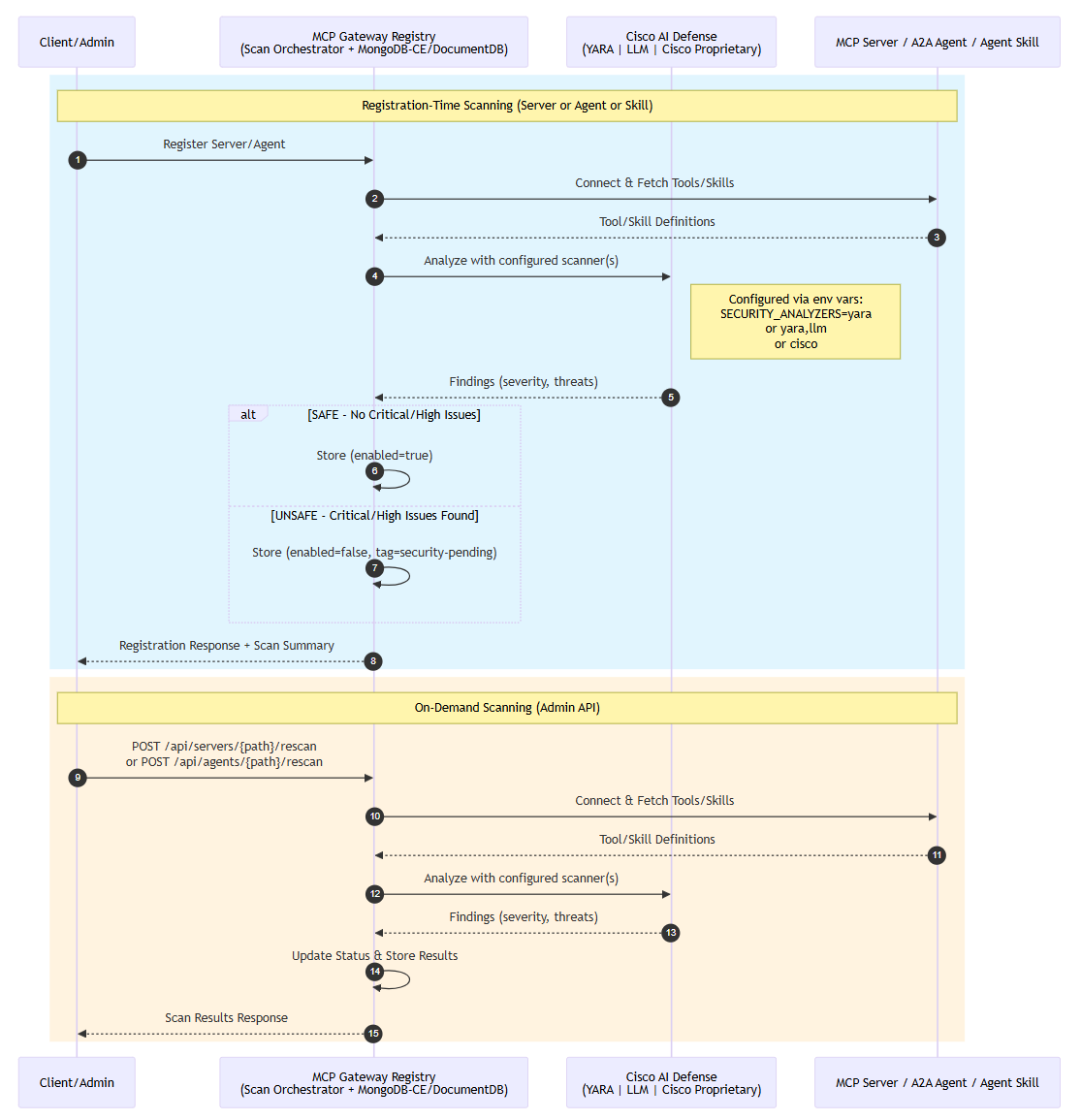

Ответом на эти вызовы стал ИИ Registry — открытый проект под эгидой AWS, интегрированный с Cisco ИИ Defense. Каждый MCP-сервер, A2A-агент и Agent Skill регистрируется в едином контрольном плане. Сразу после регистрации запускается автоматическое сканирование — компонент не становится доступным до завершения проверки. Если сканер находит проблему, компонент получает тег security-pending и блокируется до ручного решения администратора.

ИИ Registry — открытый проект AWS — регистрирует каждый MCP-сервер, агент и Skill в едином контрольном плане с полной видимостью.

Технически сканирование опирается на три слоя. YARA Analyzer выполняет быстрый поиск по шаблонам: SQL-инъекции, command injection, захардкоженные учётные данные. LLM Analyzer использует фронтирные модели через Amazon Bedrock для семантического анализа логики инструментов и поведения агентов — он ориентирован на нетривиальные угрозы, которые не описываются простыми паттернами. Наконец, проприетарные сканеры Cisco — MCP Scanner, A2A Scanner и Skills Scanner — объединяют базы угроз с глубоким анализом кода. A2A Scanner отдельно разбирает метаданные агентных карточек: проверяет подмену идентичности, prompt injection в полях описания, SSRF-паттерны и нарушения спецификации A2A, присваивая каждой находке уровень от LOW до CRITICAL.

Организации могут запускать сканирование двумя способами: по расписанию через cron-задачу, которая периодически обходит весь реестр через Registry API, или точечно — для отдельного сервера или агента по требованию. Результаты хранятся в хранилище реестра и доступны как через веб-интерфейс, так и через API — что позволяет интегрировать их с существующими системами управления инцидентами.

Подобный подход отражает более широкую тенденцию в отрасли: по мере того как агентные системы выходят за рамки прототипов, безопасность цепочки поставок ИИ-компонентов становится отдельной дисциплиной. Традиционные инструменты статического анализа кода не рассчитаны на проверку описаний инструментов на естественном языке или метаданных агентных карточек — именно поэтому в схему включён LLM-анализатор. Открытость ИИ Registry при этом означает, что небольшие организации получают доступ к той же инфраструктуре безопасности, что и крупные предприятия, без необходимости строить её самостоятельно.